Qué Certificaciones de Seguridad Debe Tener un Dedicado Cloud

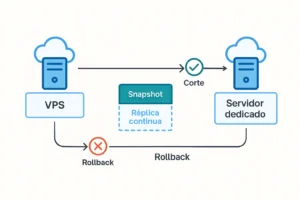

Si tu prioridad es reducir riesgo operativo, entonces exigir certificaciones de seguridad para dedicado cloud desde el principio es tan importante como elegir CPU o RAM. Porque, además, la verdadera diferencia entre un servidor “barato” y un servicio administrado serio no está solo en el hardware: está en la gobernanza de seguridad, en las auditorías externas y en la capacidad del equipo para responder a incidentes. Para aterrizar estas diferencias de valor, conviene revisar primero qué separa un administrado de uno barato (ver comparativa) y, asimismo, confirmar tiempos de puesta en marcha si el proyecto es urgente (configuración en horas). Finalmente, dado que la seguridad también se sostiene con copias y pruebas, te servirá conocer la guía de respaldo doble para reducir la exposición real ante fallos o ransomware (ver estrategia de respaldo).

1) ISO/IEC 27001 (SGSI)

La ISO 27001 certifica que el proveedor implementa un Sistema de Gestión de Seguridad de la Información (SGSI) con análisis de riesgos, controles, auditorías y mejora continua. Así, no solo se trata de “tener firewalls”, sino de gestionar personas, procesos y tecnología bajo un ciclo PDCA. Pide el certificado vigente y el alcance (qué sitios y servicios cubre). Además, solicita el informe de la auditoría externa y el calendario de renovaciones.

Extensiones útiles

- ISO 27017: controles específicos para servicios cloud.

- ISO 27018: protección de datos personales en nubes públicas.

Estas extensiones no siempre se certifican por separado, pero, cuando existen, añaden claridad sobre responsabilidades de nube.

2) SOC 2 (Type II preferente)

Mientras ISO evalúa sistemas de gestión, SOC 2 reporta sobre controles de seguridad bajo los criterios de confianza (seguridad, disponibilidad, confidencialidad, integridad de procesamiento y privacidad). El Type II es especialmente valioso porque examina la efectividad operativa en el tiempo (no solo el diseño). Por lo tanto, solicita el informe SOC 2 Type II más reciente, además de la carta de puentes (bridge letter) si el periodo de auditoría ya concluyó y están entre ciclos.

3) CSA STAR

El registro CSA STAR (Cloud Security Alliance) evalúa madurez y transparencia en controles específicos de nube. Puede verse como complemento de ISO 27001: algunos proveedores publican un STAR Level 1 (auto-evaluación), mientras que otros alcanzan STAR Level 2 (auditoría certificada). Aunque no es obligatorio, añade confianza, especialmente cuando tu caso de uso exige garantías cloud muy concretas.

4) PCI DSS (si procesas pagos)

Si tu aplicación toca datos de tarjeta, necesitarás PCI DSS. Aun cuando delegues el cobro a un gateway, conviene verificar si tu arquitectura almacena, transmite o procesa datos sensibles. En ese caso, pide el AOC/ROC correspondiente y confirma segmentación de red, cifrado, monitoreo y gestión de vulnerabilidades.

5) ISO 22301 (Continuidad de Negocio)

La certificación ISO 22301 valida un Sistema de Gestión de Continuidad de Negocio (SGCN). Más allá de backups, exige análisis de impacto (BIA), planes de continuidad y pruebas. Si tu operación depende de ventanas de facturación o cierres contables, esta norma ofrece garantías sobre RTO/RPO y procesos de recuperación. Complementa con la política de respaldo doble ya mencionada para cubrir tanto fallas locales como desastres regionales.

6) Uptime Institute / TIA-942 (infraestructura del centro de datos)

Aunque estas no son certificaciones de seguridad de la información en sentido estricto, sí avalan la resiliencia física de la infraestructura: red eléctrica, enfriamiento, redundancias y mantenimiento. Uptime Tier III o IV (o TIA-942 Rated 3/4) aportan contexto sobre disponibilidad. Solicita el certificado del sitio (no solo “diseño certificado”) y pregunta por alcance geográfico: región, campus y salas.

7) Gestión de servicios e identidad

- ISO 20000-1: buenas prácticas de gestión de servicios (ITSM).

- Controles de IAM alineados con buenas prácticas (MFA, privilegios mínimos, rotación de llaves, segregación de funciones).

- Gestión de claves con KMS/HSM y rotación automática.

Aunque no siempre hay “certificado” específico para IAM, pide políticas y evidencias de implementación (por ejemplo, reportes de cumplimiento de MFA y registros de rotación).

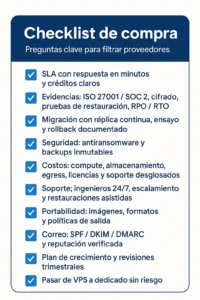

Evidencias que debes pedir (más allá del diploma)

Una cosa es el sello; otra, la operación diaria. Por eso, además de los certificados, solicita:

- Alcance detallado del certificado (servicios, regiones, subprocesadores).

- Informe de auditoría (SOC 2) o resumen ejecutivo (ISO 27001), incluyendo hallazgos y remediaciones.

- Políticas de cifrado: en tránsito (TLS 1.2+), en reposo (AES-256), gestión de llaves y rotación.

- Pruebas de restauración y registros de RPO/RTO, preferentemente con escenarios de corrupción y ransomware.

- Gestión de vulnerabilidades: ventanas de patching, escaneos recurrentes, pruebas de penetración y SLAs de remediación.

- Monitoreo y detección: SIEM, alertas, retención de logs inmutables y cadena de custodia.

- Plan de respuesta a incidentes con contacto 24/7, escalamiento y comunicación.

- Lista de subprocesadores y contratos de encargo de tratamiento (cuando aplique a datos personales).

Mientras revisas esas evidencias, compara la propuesta técnica con la operación administrada real; de hecho, este análisis sobre diferencias entre administrado y barato ayuda a identificar huecos de seguridad operativa (revisar diferencias).

Cifrado, correo y trazabilidad

La seguridad no se limita al servidor. Muchas brechas empiezan por el correo electrónico: credenciales robadas, phishing y suplantación. Por lo tanto, valida reputación de envío, autenticación (SPF/DKIM/DMARC) y listas de bloqueo. Si necesitas una guía para seleccionar un proveedor confiable, puedes evaluar correo empresarial con enfoque de entregabilidad y soporte en español (evaluar correo empresarial).

Soporte y tiempos: el día del incidente: Certificaciones de seguridad para dedicado cloud

Las certificaciones ayudan, pero, cuando hay un corte, cuentan los minutos. Así que exige:

- Primera respuesta 24/7 por ingenieros (no solo mesa de ayuda).

- Escalamiento a especialistas de base de datos, red y virtualización.

- Acompañamiento en restauraciones y cambios de emergencia.

Si quieres confirmar esto antes de comprar, es práctico agendar una evaluación técnica en español para revisar tu arquitectura y sus brechas (hablar con ingeniería).

Certificaciones de seguridad para dedicado cloud: Flujo recomendado de compra (paso a paso)

- Inventariar activos y requisitos: datos personales, pagos, regulaciones sectoriales, ubicación de datos.

- Definir RPO/RTO por sistema y plan de respaldo doble con pruebas periódicas (ver estrategia de respaldo).

- Solicitar certificados y evidencias: ISO 27001, SOC 2 Type II, CSA STAR, PCI (si aplica), Uptime/TIA-942.

- Evaluar soporte con tiempos reales y roles de escalamiento.

- Ajustar contrato y anexo de seguridad: alcance, subprocesadores, logs, retención, auditorías.

- Onboarding con hardening: MFA obligatorio, segmentación, KMS/HSM, rotación y monitoreo.

- Prueba de restauración previa a producción y aceptación formal.

Para comparar capacidades técnicas y aterrizar presupuesto con la letra chica visible, puedes explorar planes y configuraciones antes de cerrar el contrato (explorar configuraciones). Y, si necesitas una visión de servicios relacionados para integrar correo, DNS y servidores de aplicación, también es útil revisar la oferta para empresas con acompañamiento local (ver opciones para empresas).

Preguntas clave de certificaciones de seguridad para dedicado cloud para el proveedor (usa estas tal cual)

- ¿El certificado ISO 27001 cubre la región y los servicios que voy a usar?

- ¿Tienen SOC 2 Type II vigente con bridge letter?

- ¿Publican su nivel en CSA STAR y el área de alcance?

- Si proceso pagos, ¿pueden mostrar AOC/ROC de PCI DSS o segmentación que me deje fuera de alcance?

- ¿El centro de datos tiene Uptime Tier III/IV o TIA-942 Rated y cuál es el nivel?

- ¿Con qué frecuencia ejecutan pruebas de restauración y cuál fue el último RTO/RPO logrado en producción?

- ¿Cómo gestionan subprocesadores y notificaciones de incidentes?

- ¿Puedo obtener muestras de logs (anonimizados) para validar trazabilidad?

Certificaciones de seguridad para dedicado cloud

En síntesis, exige certificados vigentes, evidencias operativas y acompañamiento técnico. Porque, aun con buenos sellos, la seguridad falla sin ejecución constante. Si deseas validar rápidamente tus supuestos, puedes solicitar una propuesta técnica que incluya arquitectura, certificados y plan de pruebas de restauración (solicitar propuesta técnica).

Contáctanos aquí |